2024 年の第 2 四半期も終わりを迎え、Web3 エコシステムは絶えず変化するセキュリティ環境をナビゲートします。この四半期には、攻撃ベクトルに大きな変化が見られました。集中型取引所(CEX)は重大なインシデントの矢面に立たされていますが、分散型金融(DeFi)プロトコルはより優れた回復力を示しています。

ブロックチェーンセキュリティ企業Cyversのレポートでは、セキュリティインシデントの詳細な分析が提供されています。この報告書は、さまざまな分野への影響、ハッカーの戦術の変化、およびこれらの事件の経済的影響を強調しています。

サイバー脅威の増大により、2024 年には仮想通貨の損失が新たな高みに達するだろう

2024 年第 2 四半期および上半期の Cyvers Web3 セキュリティ レポートでは、サイバー攻撃による仮想通貨損失の劇的な増加が明らかになりました。このレポートでは、主要なイベント、攻撃戦略の変化、Web3 エコシステムに対する財務的および運用上の影響について言及しています。攻撃の増加にもかかわらず、復旧の取り組みとインシデント対応戦略は改善を示しており、継続的な警戒と強力なセキュリティ対策の必要性が示されています。

2024 年の第 2 四半期には、49 件の事件で 6 億 2,968 万ドルの仮想通貨損失が発生し、2024 年上半期の時点で年初から現在までの総額は 13 億 8,000 万ドルという驚異的な額になりました。この数字は、2023 年の同時期と比較して顕著な増加を示しており、したがって、 Web3 環境における脅威の継続的かつ変化する性質。

続きを読む:注意すべき最も一般的な暗号通貨詐欺 15 選

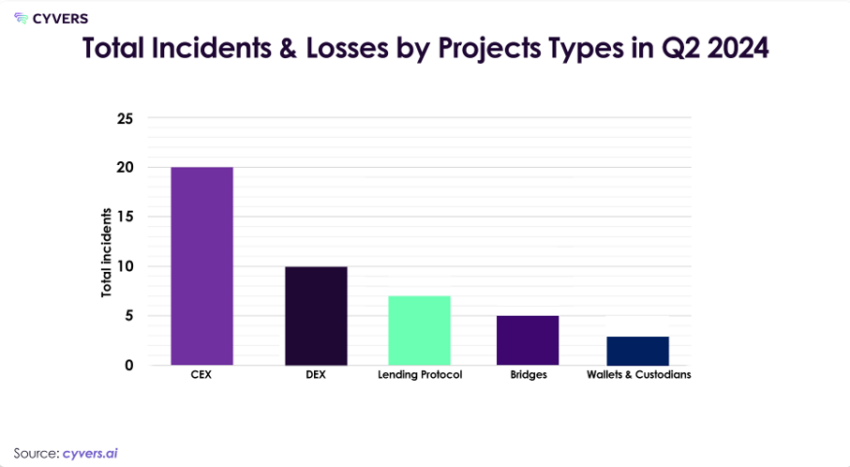

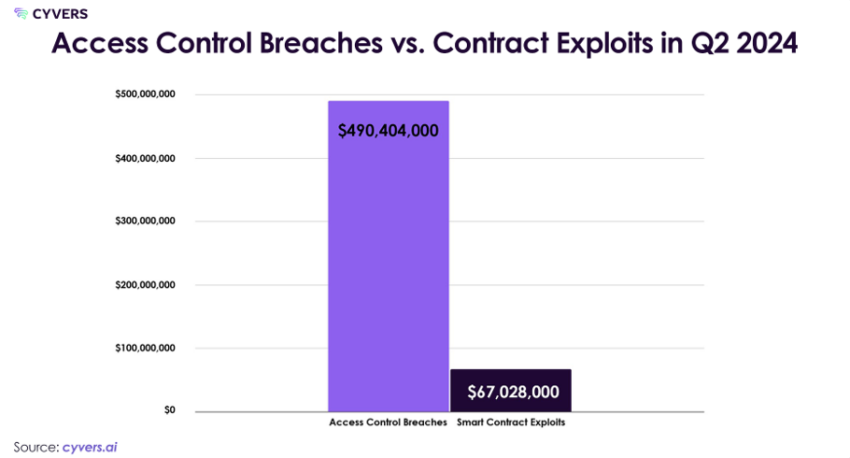

スマート コントラクトのエクスプロイトは 20 件のインシデントで 6,737 万 8,000 ドルを占め、アクセス制御違反は 26 件のインシデントで 4 億 9,131 万 1,000 ドルの損失をもたらしました。さらに、361 件のインシデントのうち、アドレスポイズニングが 7,147 万 5,000 ドルを占めました。前年同期比の損失の増加は、2023 年の第 2 四半期と比較して 100% 以上の増加を示しています。

「回収された資金の額が、2023年第2四半期の1億3,890万ドルから2024年第2四半期の1億9,700万ドルへと、42%近く増加したことは注目に値します。この顕著な増加は、確かな技術的対応と改善された回収努力の価値を浮き彫りにしています。」 CyversチームはBeInCryptoに語った。

第 2 四半期の仮想通貨ハッキングの影響: 規制の監視とコストの上昇

しかし、損失は数字を超えています。第 2 四半期の安全保障上の懸念は、経済に大きく重大な影響を及ぼしました。

注目を集める CEX ハッキングにより規制当局の監視が強化され、コンプライアンス要件の厳格化と取引所の運営コストの高騰につながる可能性があります。影響を受けた企業は違反者に対して法的措置を講じているが、これらの出来事は企業の評判を著しく傷つけ、訴訟費用も増大させている。

さらに、攻撃の頻度と規模により Web3 プロジェクトの管理費用が増加し、暗号通貨保険料が大幅に上昇しました。セキュリティ障害が頻繁に発生すると、ユーザーの信頼が損なわれ、Web3 スペースの導入率と投資が減少する可能性があります。

Cyvers チームの四半期レポートでは、Web3 サイバーセキュリティの脅威の地理的傾向も強調されています。東ヨーロッパでは活動が急増する一方で、アジア太平洋地域の集中型取引所は規制上のギャップと脆弱なサイバーセキュリティ法のせいで標的型攻撃に直面していました。一方で、北米の DeFi プロトコルは、おそらく厳格なセキュリティとコンプライアンス対策のおかげで、より高い回復力を示しています。

DeFi vs. CeFi: 最近の暗号攻撃の影響を比較する

2024 年の第 2 四半期には、セキュリティ侵害がアクセス制御インシデント、特に集中型取引所を標的としたものに顕著に変化しました。これは、DeFiプロトコルのスマートコントラクトの脆弱性の悪用からの脱却を示しました。 2023 年上半期と比較して、アクセス コントロールのエクスプロイトは 35% 増加しましたが、スマート コントラクトのエクスプロイトは 83% 減少しました。

2023 年第 2 四半期と比較して CeFi 損失が 900% 増加したという劇的な増加は、攻撃者の焦点が大きく変わったことを示しています。この傾向は、一元化されたプラットフォームに資産が集中していることと、一部の取引所でのセキュリティ対策が緩い可能性があることに起因すると考えられます。

Cyvers チームは、DMM Bitcoin 事件を例に挙げます。日本を拠点とする集中型取引所は2024 年 5 月に大規模なサイバー攻撃を受け、3 億 500 万ドルの損失をもたらしました。このイベントは、2022年12月以来最大のブロックチェーンハッキングであり、仮想通貨の歴史の中で3番目に大きいものとなった。

このハッキングの結果、4,502.9 BTC (3 億 800 万ドル以上) が複数のアドレスに転送され、復旧作業が複雑になりました。この動きの性質は当初不明でした。しかし、DMM Bitcoinはセキュリティ侵害であることを認め、調査を開始した。

また、顧客の預金が安全に保たれることも保証しました。潜在的な原因には、不正なトランザクションを可能にする侵害されたホット ウォレット キー、攻撃者がユーザーをだまして悪意のあるトランザクションに署名させること、またはユーザーを欺くために類似したアドレスをトランザクション履歴に追加することが含まれます。

一方、DeFi セクターでは、分散型取引所 (DEX) で重大なインシデントが目撃されたとサイバーズ チームが報告しました。ただし、これらは集中型の対応物に影響を与えるものほど深刻ではありませんでした。

融資プロトコルには中程度の影響があり、 Sonne Finance と UwU Lending に関わる顕著な事件が発生しました。 Cyvers チームは、Sonne Finance の悪用をケーススタディとして調査しました。

「Sonne Finance の 2,000 万ドルの悪用には、複雑なオラクル操作戦術が関係していました。攻撃者はプロトコルの価格フィード メカニズムの脆弱性を悪用し、あまり知られていないトークンの価値を一時的につり上げました。これにより、価格が修正される前に、膨らんだ担保に対して借り入れを行い、プロトコルの流動性準備金を使い果たすことができました」と彼らは説明した。

XBridge のようなインシデントにより、橋はますます標的として浮上しています。 Coinstats などの注目すべき事件により、ウォレットとカストディアンも多大な損失を被りました。

アドレスポイズニングからオラクル操作まで: 第 2 四半期の傾向

アドレスポイズニングの増加は、攻撃者の狡猾さが増していることを示しており、セキュリティ対策の強化の必要性を浮き彫りにしています。アドレスポイズニングは、使い慣れたアドレスに対するユーザーの信頼により、重大な経済的損失を引き起こす可能性があります。

2024 年第 2 四半期のその他の注目すべき傾向としては、流動性プロトコルの一時的な脆弱性を悪用するフラッシュ レンディング攻撃、裁定取引の機会を得るために価格フィードを悪用するオラクル操作攻撃、プロトコルの弱点ブリッジを悪用して資金をチェーン経由で流用するクロスチェーン攻撃などがあります。

また、この四半期には、攻撃後のマネーロンダリング技術の高度化も見られました。攻撃者は、盗んだ資金を複数のブロックチェーン間で移動させるためにクロスチェーンブリッジを使用することが増えており、追跡作業が複雑になっています。

プライバシー強化機能を提供する新しい DeFi プロトコルがマネーロンダリング目的で悪用されています。人工知能アルゴリズムは、盗まれた資金の移動を自動化および最適化するために使用されており、従来の追跡方法の効果が低下しています。プライバシーコイン、分散型ミキサー、クロスチェーン交換やレイヤー2ソリューションなど、トランザクション追跡を隠すための高度な手法の使用が増加しています。

迅速な対応により、2024 年第 2 四半期の DeFi 損失を軽減

2024年第2四半期に観察された効果的なインシデント対応戦略には、脆弱な契約を凍結し、いくつかのDeFiインシデントにおける損失を最小限に抑えるための迅速な行動が含まれていました。サイバース氏は、一部の DeFi プロトコルでは、脅威に迅速に対応して軽減できる分散型セキュリティ チームの実装に成功していると指摘しました。

たとえば、取引所、ブロックチェーン分析会社、法執行機関間の連携が強化されたことで、Gala Games のハッキングから2,200 万ドルが回収されました。さらに、Solana 上のミーム コイン作成プラットフォームである Pump.fun は、セキュリティ侵害後、契約を直ちに停止し、オンチェーン メッセージを介してハッカーに関与し、ワンサイズを提供するなど、迅速な対応を示しました。彼らの積極的な対策により、盗まれた資金の 80% が 24 時間以内に返還されました。

サイバースは、レイヤー 2 ソリューションとゲーム プラットフォームに対する攻撃が増加すると予想しています。

第 2 四半期の傾向に基づいて、Cyvers チームは将来いくつかの脅威が出現すると予想しています。これらには、高度な契約エクスプロイトの継続的な増加、攻撃ベクトルへの人工知能の統合、量子コンピューティングの進歩に伴う現在の暗号標準に対するリスクの増加、導入の増加に伴うレイヤー 2 ソリューションの標的の増加、および脆弱性を悪用する攻撃の可能性が含まれます。複数のレベルで。チェーン。さらに、ゲームプラットフォームやNFTに対するさらなる攻撃の可能性があります。

エコシステムの相互接続が進むにつれて、クロスチェーンの相互作用を改善するためにセキュリティ制御を考慮する必要があります。 AI を活用してリアルタイムの脅威の検出と対応を行い、業界全体での情報共有と協調的な防御メカニズムの強化を促進し、多層セキュリティ プロトコルを採用することが不可欠です。

続きを読む: 上位 5 つの暗号化セキュリティ上の欠陥とその回避方法

ユーザーの行動は、セキュリティ インシデントにおいて引き続き重要な役割を果たします。フィッシングとソーシャル エンジニアリングは依然としてセキュリティ侵害の重要な要因です。脆弱なパスワードとパスワードの再利用は攻撃に悪用され続けています。ユーザーがスマート コントラクトに不必要な権限を付与することは、依然として重大な脆弱性です。

定期的なセキュリティ意識向上キャンペーン、秘密鍵管理と多要素認証のベストプラクティス、不審な取引に対するリアルタイムアラートを実装するウォレットとDApps、暗号通貨コミュニティ内のピアツーピアトレーニングプログラムにより、実際に安全性に対する意識が高まりました。

投稿攻撃者は DeFi から CeFi に移行: Cyvers Q2 2024 Web3 Security Report appeared first on BeInCrypto 。